Fran 🐝 Brizzolis Blog

Zaragoza - Zaragoza

Fran 🐝 Brizzolis

hace 6 años

En continua formación -- Consiguiendo objetivos de futuro

En mi · último artículo · os comentaba que había comenzado un curso "bastante exigente" que me obligaría a "desaparecer" durante un tiempo, ya que el horario era muy extenso, y me dajaba "muerto" (o casi) para el resto del día. · Pues bien, os comento que por fin, el pasado viern ...

3 minutos de lectura · 0 me gusta · 5 comentarios

Fran 🐝 Brizzolis

hace 6 años

En continua formación

¡Hola abejas! · Como habréis podido observar, estoy más ausente que de costumbre últimamente, y os quiero explicar a qué es debido. · Con el comienzo del año 2019, por fin empecé a recibir del INAEM (INEM de Aragón) ofertas de trabajo en el sector IT... Incluso tuve una primera s ...

2 minutos de lectura · 0 me gusta · 4 comentarios

Fran 🐝 Brizzolis

hace 6 años

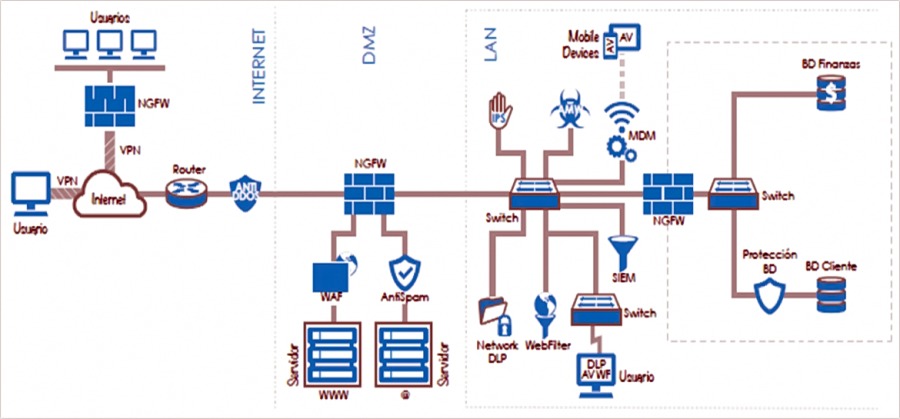

Ciberseguridad en PYMES: Administrando sistemas de forma segura (buenas prácticas)

Hola abejas, estos días me costaba bastante encontrar un tema sobre el que escribir, y que no me hiciera parecer aburrido ante vosotros, ya que "estos asuntos" sobre los que escribo, no son precisamente amenos la mayoría de las veces, y además, supongo que tampoco son fáciles de ...

10 minutos de lectura · 0 me gusta · 4 comentarios

Fran 🐝 Brizzolis

hace 7 años

El lado oscuro de la inteligencia artificial (IA)

Hola abejas, después de este período navideño en el que "se me han pegado los turrones" (os pido disculpas por ello) ya estamos aquí de nuevo, y como no podía ser de otra manera, vuelvo a publicar estos artículos que tanto os gustan (jejeje). · En este caso voy a hablaros de algo ...

4 minutos de lectura · 0 me gusta · 3 comentarios

Fran 🐝 Brizzolis

hace 7 años

Por difícil que parezca: ¡Feliz Navidad para todos!

¡Hola abejas!... · ¿No pensaríais que os ibais a librar de mi verdad? · Bueno ya se acaba 2018, y aunque estamos en fechas de celebración, para mí no ha sido un buen año, pero ya se acaba. · A nivel informático y de redes sociales ha sido un año muy difícil, y con la nueva norm ...

1 minutos de lectura · 0 me gusta · 8 comentarios

Fran 🐝 Brizzolis

hace 7 años

Clonando tarjetas bancarias, algo que mueve muchísimo dinero

Los mecanismos conocidos como "skimmers de tarjetas" han sido una amenaza importante para la seguridad de los datos en los últimos años. Estos dispositivos permiten a los ladrones retirar información de la banda magnética de nuestra tarjeta cuando la usamos en un cajero automátic ...

3 minutos de lectura · 0 me gusta · 7 comentarios

Fran 🐝 Brizzolis

hace 7 años

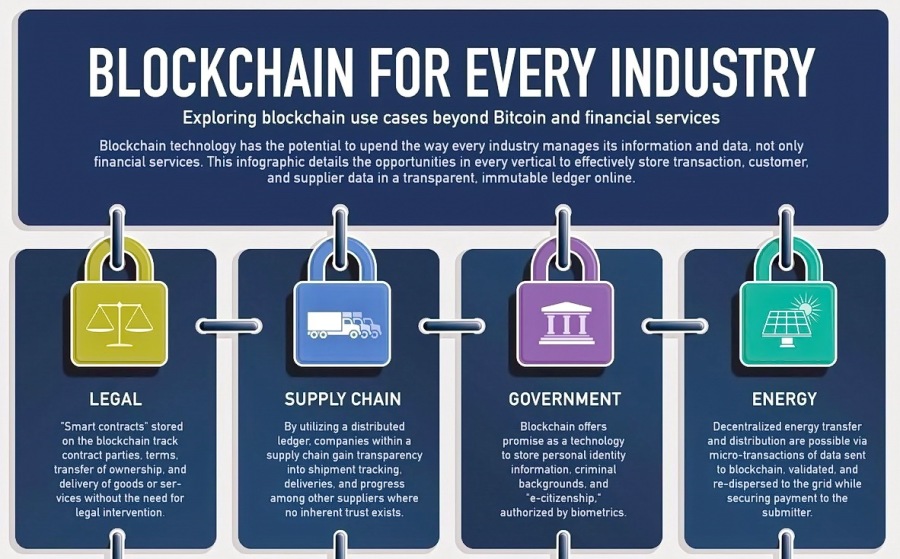

Tecnología Blockchain - Simplificando las cosas en 3 sencillos conceptos.

¡Hpla abejas! · En los últimos tiempos hemos asistido a la publicación de infinidad de información y artículos en los que se hablaba de la tecnología Blockchain, incluso yo mismo me atreví a hablar de este tema, y por eso creo que debía intentar hacer un último intento de explica ...

2 minutos de lectura · 0 me gusta · 0 comentarios

Fran 🐝 Brizzolis

hace 7 años

Cazando amenazas - ¿Sabes qué es un HONEYPOT?

¡Hola abejas!... Aquí sigo intentando recuperar el ritmo, y como siempre recopilando información que pueda ser de vuestro interés, y creedme que hay muchísimas cosas nuevas cada semana, pero un alto porcentaje de ellas son bastante técnicas, y otras muchas no suelen ser adecuadas ...

3 minutos de lectura · 0 me gusta · 2 comentarios

Fran 🐝 Brizzolis

hace 7 años

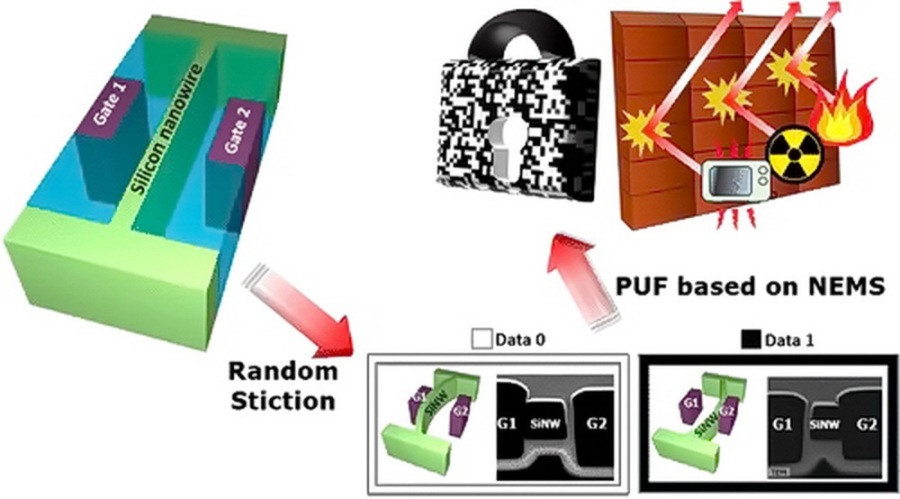

Ciberseguridad militar - PUFs y NEM-PUFs ciberseguridad basada en chips

A medida que evoluciona la tecnología, también lo hace el delito informático. El centro de atención de estos ataques ya no es un simple móvil, los objetivos pasan a ser bancos, multinacionales e incluso estados. Una de las áreas más protegidas es la militar, debido a que las filt ...

1 minutos de lectura · 0 me gusta · 4 comentarios

Fran 🐝 Brizzolis

hace 7 años

Controles imprescindibles para una buena ciberseguridad

La seguridad de la información está cada día entrando, poco a poco en la pequeña y mediana empresa. Hoy día, todos hemos escuchado hablar, de brechas de información, de hackers, de ataques de denegación de servicio, etc. · Hace ya unos años el instituto SANS, en conjunto con num ...

3 minutos de lectura · 0 me gusta · 3 comentarios

Fran 🐝 Brizzolis

hace 7 años

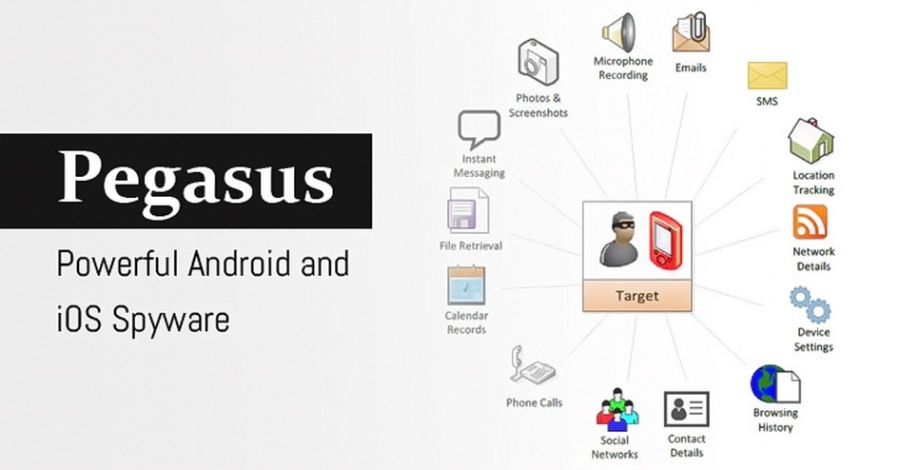

"Pegasus" - El eterno espionaje que ha sido descubierto en los útimos tiempos

El programa · Pegasus, fue creado por la firma NSO Group para espiar exclusivamente a bandas criminales o terroristas. · En agosto de 2016, investigadores del Citizen Lab de la Universidad de Toronto hicieron pruebas con un iPhone 5 nuevo para comprobar que un software desconocid ...

3 minutos de lectura · 0 me gusta · 1 comentario

Fran 🐝 Brizzolis

hace 7 años

Reflexiones sobre ciberseguridad de un "eterno aprendiz"

¡Hola abejas! Este año 2018 está siendo algo complicado para mí, supongo que como para algunos de vosotros (ojalá que no demasiados). · Como ya os dije en mi última entrada, estaba muy liado con “problemas médicos familiares” que no sabía cuánto se podrían extender en el tiempo, ...

5 minutos de lectura · 0 me gusta · 1 comentario

Fran 🐝 Brizzolis

hace 7 años

¡Cibertaque! Y después... ¿Qué deberíamos hacer?

Hola abejas, el verano está llegando a su fin, y poco a poco todos vamos recuperando "nuestro ritmo y rutinas habituales", y yo no soy diferente, aunque lamentablemente, debido a "problemas médicos en la familia" y seguramente "definitivos" (es ley de vida), mi ritmo y cirucu ...

2 minutos de lectura · 0 me gusta · 4 comentarios

Fran 🐝 Brizzolis

hace 7 años

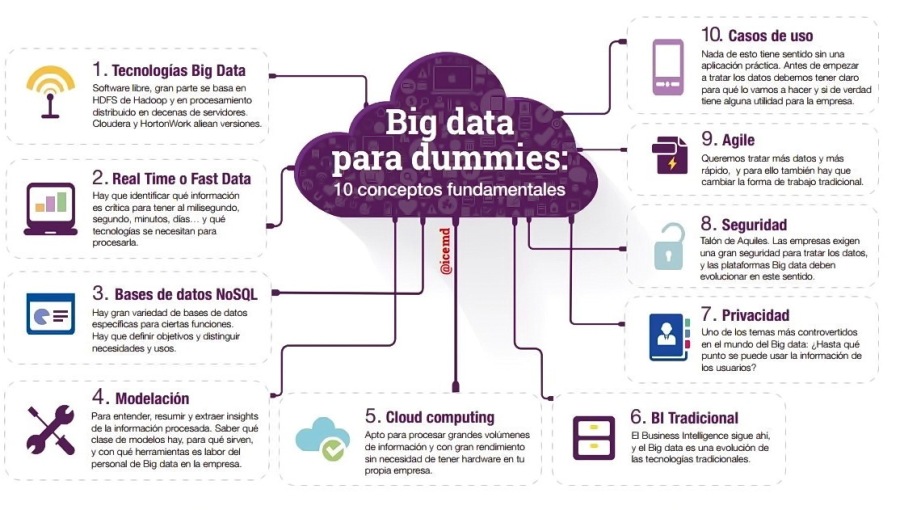

Big Data, Machine Learning, Algoritmos, Business Intelligence -- ¡El futuro ya ha empezado!

Hola abejas, después de solucionar algunos problemillas "locales" en mi ordenador, con la "privacidad" y la "telemetría" de mi sistema operativo, que estaban dándome algunos dolores de cabeza sigo a la carga... · Esto me ha inspirado para publicar esta entrada, y hablaros de un t ...

10 minutos de lectura · 0 me gusta · 3 comentarios

Fran 🐝 Brizzolis

hace 7 años

Administrando sistemas -- Gestión avanzada de eventos de seguridad

Muchos habremos oído alguna vez eso de “administrador de sistemas” (el famoso SysAdmin), que suena tan guay, pero realmente sabemos qué es, y en qué consiste su trabajo. No es “simplemente” la persona que se encarga de que funcionen nuestros PCs. · Pensad por un momento en vuestr ...

7 minutos de lectura · 0 me gusta · 1 comentario

Fran 🐝 Brizzolis

hace 7 años

MysteryBot -- La nueva amenaza "todo en uno" para dispositivos Android

¡Hola abejas! · Ya tenemos la nueva versión de nuestra querida colmena disponible, pero las obras todavía no han terminado (ni mucho menos), según vayamos viviendo en esta nueva colmena, se irán subsanando esos pequeños errores que vayan apareciendo, como “una puerta demasiado c ...

2 minutos de lectura · 0 me gusta · 3 comentarios

Fran 🐝 Brizzolis

hace 7 años

![re

SERVICE

tl con Ts py 35

a TE]

ii CERVAT 4

mers §

DEVI CEB 0 [Joie

g sow APPLICATION

CONCEPT [ MAY

=BRI NGo DEVICES prov ETC c¢ th :

FAL eg avs Ld £2 ou wai LOCATION a)

3

Aue CE USE

yee

TARTS

= (a on id STIOENTS](https://contents.bebee.com/users/id/11397485/article/tendencias-corporativas-implementacion-segura-de-una-politica-byod/fa2b6d81.jpg)

Tendencias corporativas. Implementación "segura" de una política "BYOD"

¡Hola abejas!... Hoy os traigo un post sobre una de las tendencias de mayor crecimiento en los últimos años, y que junto con otras más a nivel de infrestructuras y comunicaciones, cambiarán drásticamente los entornos de trabajo, mejorando la productividad, y la comodidad del empl ...

10 minutos de lectura · 0 me gusta · 1 comentario

Fran 🐝 Brizzolis

hace 7 años

Blockchain: Protegiendo también nuestras infraestructuras críticas

¡Hola abejas!... Después de un final e inicio de año un tanto accidentado, ( 2 averías casi consecutivas en mi PC, unas semanas de "juergas hospitalarias" --como acompañante nocturno--, alguna avería en mi conexión a internet, y un gran agotamiento acumulado como consecuencia... ...

7 minutos de lectura · 0 me gusta · 2 comentarios

Fran 🐝 Brizzolis

hace 7 años

beBee y su nueva plataforma... ¿Cómo desarrollar un nuevo software y no morir en el intento?

Hola abejas, es en estas fechas cuando se cumplen (¡ya!) 2 "intensos" años desde que me incorporé a beBee, y como en años anteriores quería hacer algo “especial”, pero sin dejar de ser fiel a mi temática habitual. · Además, quería "aprovechar la ocasión" para agradecer de algun ...

12 minutos de lectura · 0 me gusta · 17 comentarios

Fran 🐝 Brizzolis

hace 7 años

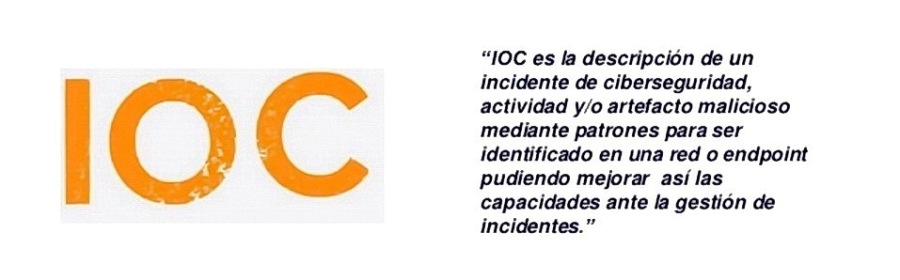

La importancia de los "Indicadores de Compromiso" (IoC) en seguridad informática

¡Hola abejas! · Después de 3 semanas sin PC (por una nueva avería) vuelvo a la carga… Para los curiosos diré que la incidencia que esta vez me dejó otra vez sin PC es en realidad “la misma” de antes. · Mi PC (nuevo de hace 2 años) en algún momento empezó a calentarse por un fun ...

10 minutos de lectura · 0 me gusta · 6 comentarios

Te pueden interesar estos trabajos

-

IT Helpdesk Specialist

hace 1 mes

ARQUIMEA Torrejón De ArdozBuscamos personas curiosas, creativas, tenaces y colaboradoras para contribuir a mejorar la sociedad en la que vivimos. · ...

-

Ingeniero de Infraestructura Cloud

hace 1 semana

Logicalis Spain Madrid, Community of MadridBuscamos a una persona con experiencia en infraestructura cloud para incorporarse a nuestro equipo técnico y participar en proyectos con distintos clientes de la organización. · ...

-

arquitecto/a de seguridad con inglés

hace 1 día

IRIUM - Spain BarcelonaEn IRIUM nos preocupamos porque no dejes de perseguir tus sueños. Prepárate para conquistar tus metas. · ...

¿Quieres tener tu propio blog?