¿Crees que las imágenes son siempre inofensivas? Podrías estar equivocado...

Si alguna vez creíste que las imágenes que te encuentras por la red son inofensivas, temo decirte que estás equivocado. Con ello, no me refiero a aquellas falsas imágenes disfrazadas de JPEG o PNG que en realidad muestran ser un ejecutable, sino imágenes reales que puedes encontrarte navegando por la red.

A pesar de ser una técnica ya conocida, está volviendo a utilizarse con relativa frecuencia. Para un atacante, cualquier método es válido, desde Javascripts adjuntos en un e-mail, hasta documentos de Word con macros ocultas. Esta vez, hablamos de un método que hace uso de JS, pero se ejecuta sin que el usuario le dé tiempo a preguntar.

Esta vez nos centraremos en los ficheros SVG, para los que no los conozcan, es un formato de gráfico vectorial cuyo formato esta expresado en XML.

Un ejemplo de una imagen SVG que genera un círculo rojo de radio 50 pixeles:

<svg width="130" height="130">

<circle cx="60" cy="60" r="50" stroke="black" stroke-width="4" fill="red" />

</svg>

Si probáis esto en un navegador, obtendremos una imagen tal que así...

Una vez visto esto diréis: Bueno, parece útil. Nada más lejos de la realidad, esto puede utilizarse con fines maliciosos...

Es posible introducir código JavaScript que se ejecutará conforme se cargue la imagen, por lo que quedará camuflado para el usuario y no necesitará confirmar nada para que este actúe.

Para ello, vamos a poner un ejemplo que no supone peligro para el usuario, pero si demostrará lo que puede ocurrir:

<svg width="130" height="130">

<a xlink:href="javascript:alert(location)">

<script>

alert('Hola UAD! :}');

</script>

<circle cx="60" cy="60" r="50" stroke="black" stroke-width="4" fill="red" />

</svg>

Como veis, al abrir el contenido obtenemos la imagen correspondiente al círculo y la ventanita avisándo de que se ha ejecutado el JavaScript, pero... ¿Y si no hubiese avisado al usuario? Podría haberse ejecutado cualquier otra cosa de fondo, como la descarga de un archivo.

Afortunadamente, este tipo de técnicas tienen lugar dentro de la Sandbox del navegador, por lo que no "deberían" escapar de este, sin embargo, pueden llegar a provocar una confusión en el usuario y ejecutar un binario que el script oculto descargue, o ejecutar otro tipo de código malicioso que actúe dentro del navegador de la víctima.

Esta técnica es bastante conocida, ya que hace años que utiliza, pero debido a la aparente sensación de inocuidad, los usuarios (yo me incluyo todavía a veces), seguimos pasándola por alto, y algunas veces podemos ver nuestro equipo comprometido.

Una variante de esta técnica, es la que se usa para ocultar información dentro del código de una imagen, y que ha sido utilizada hasta por terroristas y espías para transmitir información, ya que hay imágenes cuyo código puede ser muy amplio, y poder ver información insertada en él resulta muy complicado, ya que se incluye fragmentada, y en diversas imágenes, y el “patrón de lectura” sólo lo conoce el destinatario, por lo que resulta un puzle muy complicado de terminar correctamente.

Referencias:

http://www.welivesecurity.com/la-es/2015/06/02/stegosploit-imagenes-ejecutar-codigo/

"""

Artículos de Fran 🐝 Brizzolis

Ver blog

Hola abejas, después de este período navideño en el que "se me han pegado los turrones" (os pido dis ...

¡Hola abejas! Este año 2018 está siendo algo complicado para mí, supongo que como para algunos de vo ...

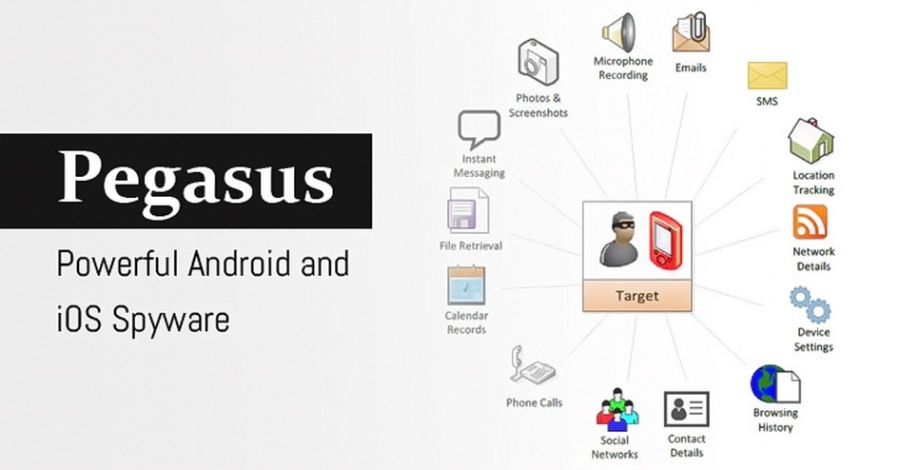

El programa · Pegasus, fue creado por la firma NSO Group para espiar exclusivamente a bandas crimina ...

Puede que te interesen estos puestos de trabajo

-

azafata/o de imagen

Encontrado en: beBee S2 ES - hace 3 días

NEW LINE EVENTS Sin especificar, España Sin especificarDesde New Line, buscamos tres azafatas/os de imagen, que tengan experiencia en trato profesional con invitados y sepan conjugugar esa atención, con la naturalidad y cercanía. · FECHA: 25 ABRIL, JUEVES · - LUGAR: Sala Fitz · - HORARIO: De 19:00 h a 23:00 h (posibilidad de ampliaci ...

-

Azafatas/os de Imagen

Encontrado en: beBee S2 ES - hace 4 horas

ARMONIA Madrid, España A tiempo parcialDesde la agencia Armonia Experience buscamos azafatos/as de alta imagen para importante showroom de joyas en el centro de Madrid. · Importante saber llevar bandejas y tener experiencia de atención al cliente, ya que entre las funciones estaría la labor de camarero/a y servicio d ...

-

tarragona-azafata/o imagen fiestas noche

Encontrado en: beBee S2 ES - hace 6 días

HUMANO PLUS Sin especificar, España Sin especificarAZAFATAS/OS IMAGEN PARA FIESTAS DE NOCHE CON CAMPAÑA LARGA DURACIÓN EN TARRGONA Y PROVINCIA · - Seleccionamos AZAFATA/O en para acciones con importante marca de bebida en Tarragona y provincia. · - Imprescindible: disponibilidad fines de semana. Las acciones son de 4 horas y en ...

Comentarios